Evaluation cyber

⅔ des causes d’incidents cyber sont identifiés via de la reconnaissance externe ou de la veille sur des forums de hacking*. La mise en place d’outils d’évaluation de maturité et de veille sur les menaces peut vous aider à connaître les vulnérabilités de votre environnement, pour mieux les circonscrire, les anticiper et remédier aux incidents avec rapidité et efficacité.

Pour plus de la moitié des dirigeants, les enjeux de cybersécurité représentent une menace pour la croissance économique de leur entreprise (26e Global CEO Survey PwC, 2023). D’ailleurs, près de 45% des entreprises françaises ont déclaré avoir été touchées par une cyberattaque réussie en 2022 (8e édition du Baromètre sur la cybersécurité des entreprises françaises, CESIN).

Cette prise de conscience importante est corrélée à l’évolution de la menace cyber, qui est désormais omniprésente, se complexifie et évolue souvent plus rapidement que la défense. Les sources et les surfaces d’attaques deviennent plus nombreuses. En parallèle, les obligations légales liées aux obligations cyber s’étendent sous l’effet des régulateurs (NIS2 en Europe).

Dans ce contexte, la mise en place d’un certain nombre de bonnes pratiques peut vous aider à appréhender la menace cyber devenue systémique avec plus de sérénité. Parmi elles, l’évaluation cyber devient un must-have.

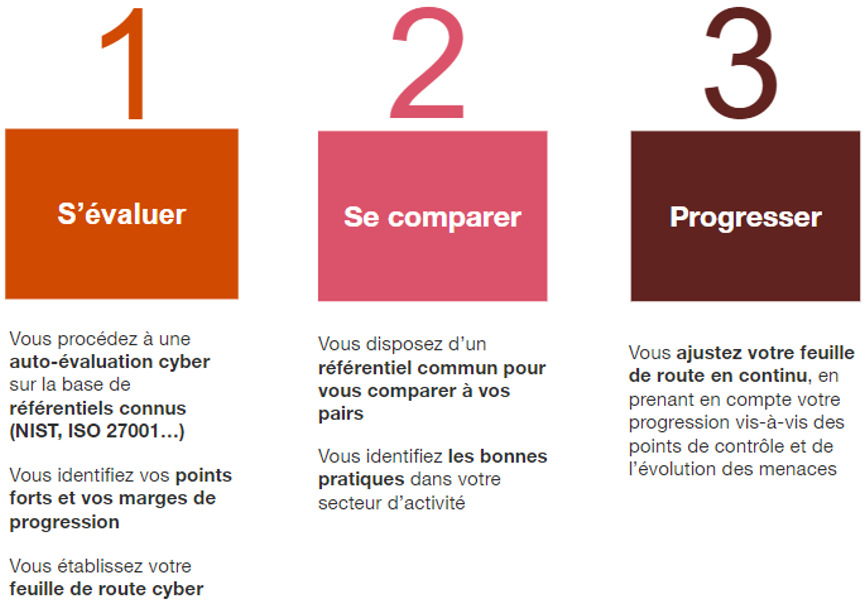

Le cercle vertueux de l'évaluation cyber

1. La première étape passe par l'évaluation de votre situation cyber : auto-évaluez vous !

Il est en effet essentiel de savoir comment votre entreprise se situe face à certains impératifs cyber. Pour cela, il est important de se baser sur des référentiels connus et reconnus, qui permettent d’assurer une évaluation fiable sur des critères éprouvés. Les référentiels NIST CSF (National Institute of Standard and Technology Cybersecurity Framework), ou encore ISO 27001 offrent des grilles d’analyse reconnues, largement utilisées et permettant de guider la politique cyber de l’entreprise autour de points de contrôle comprenant l’identification, la protection, la détection, la réponse à incidents et la remédiation.

En menant ces évaluations sur la base d’un référentiel de confiance, vous identifiez votre niveau de maturité sur les différents éléments qui constituent le référentiel. Cette évaluation est essentielle pour mesurer avec fiabilité votre maturité cyber et elle est le point de départ de votre politique cyber.

2. Complétez votre évaluation de maturité cyber par une comparaison avec vos pairs

En réalisant votre évaluation cyber autour de référentiels reconnus, vous vous offrez également la possibilité de vous comparer à d’autres entreprises, dans votre secteur d’activité ou de taille similaire. Ainsi, vous établissez des comparaisons constructives, vous identifiez les bonnes pratiques de votre secteur et vous vous inspirez des best in class pour progresser.

3. Mesurez votre maturité cyber pour progresser : fixez-vous des objectifs et identifiez vos marges de progression

Une fois votre autoévaluation réalisée, vous êtes désormais en mesure d’établir une feuille de route cyber basée sur des points de progression, des objectifs chiffrés et mesurables, des éléments de comparaison. En connaissant les forces et les faiblesses de votre dispositif, vous pouvez établir avec plus de précision votre feuille de route. Plus important encore, cette évaluation doit se faire en continu, et doit faire l’objet de réévaluations fréquentes, ainsi que de mises à jour régulières qui intègrent les lacunes constatées au fur et à mesure de votre progression.

Aussi, l’évaluation de votre maturité cyber doit vous permettre d’identifier vos points forts et vos marges de progression dans une démarche d’amélioration continue et in fine de faire évoluer votre modèle opérationnel vers plus de cyber résilience.

L’évaluation de la maturité cyber constitue donc une étape incontournable pour la mise en œuvre et le pilotage d’une feuille de route cyber, mais elle doit s’accompagner d’une veille active sur les menaces. Cette dernière constitue un pilier essentiel dans la stratégie globale cyber et l’une ne peut pas aller sans l’autre. Les connaissances des vulnérabilités techniques, des groupes malveillants, des fuites de données et des risques d’autres natures qui peuvent menacer l’entreprise sont essentielles dans la mise en œuvre d’une bonne hygiène cyber.

______________________

*donnée issue de la plateforme PwC Threat Watch